Phil Zimmermann 早在 1991 年就创建了 Pretty Good Privacy (PGP)。1993 年,PGP 一度被美国政府视为“禁止出口的武器”,Zimmermann 本人也因此受到刑事调查。

(上图为 PGP 的创始人 Phil Zimmermann。)

基本上,菲尔·齐默尔曼之所以没有沦为政治棋子而被判入狱,是因为麻省理工学院开源了PGP 代码:

麻省理工学院出版了一本600页的书,其中包含了PGP代码,以此声援齐默尔曼。这意味着,如果菲尔·齐默尔曼是非法军火商,那么美国最负盛名的大学之一也难逃干系。新成立的电子前沿基金会接手了另一位身陷困境的密码学家的案件,最终促成了1995年的一项里程碑式裁决:软件代码属于言论自由的一种形式,因此受到美国宪法第一修正案的保护。1996年,联邦政府宣布不再就PGP的国际泄露提起刑事诉讼。在经历了一段令人匪夷所思、不愿接受的军火商生涯后,菲尔·齐默尔曼又变回了他原本的身份:一名程序员和公民自由活动家。

如今它主要用于对各种形式的通信(例如电子邮件)进行签名和加密。

大多数运行了 30 年的项目都会在这段时间里逐渐被淘汰,但 PGP 却并非如此。如今,PGP 比以往任何时候都更加重要,许多电子邮件服务提供商都依赖这一加密标准。例如,最受欢迎的注重隐私的电子邮件服务提供商 ProtonMail 就使用 PGP进行加密。

PGP加密的工作原理是什么?

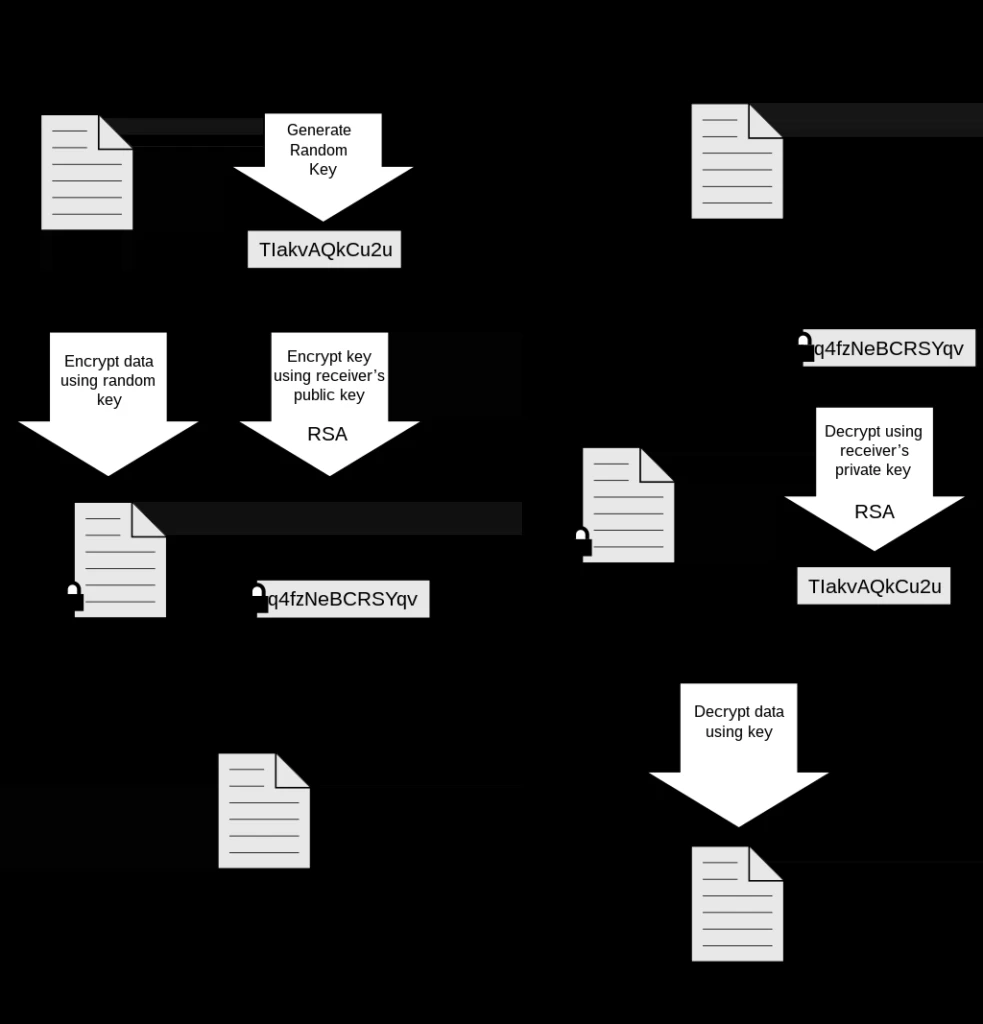

让我来为你解释一下PGP的工作原理:

- A 想与 B 进行安全通信。

- A 创建了私钥和公钥 PGP 密钥。

- A 将自己的公钥分享给 B。

- B 使用 A 的公钥加密消息(用自己的私钥签名)。

- B 发送一条加密消息,只有使用 A 的私钥解密该消息才能阅读。

- A现在可以解密信息并安全成功地进行通信。

以下是来自维基百科的图示分解:

简单来说,它提供端到端加密,不存在任何中间人窥探的可能性。

从技术上讲,博通拥有 PGP。

PGP加密软件的版权最初于1991年归PGP公司所有。自那时以来,该公司发生了巨大的变化。

最近一次收购是赛门铁克,但后来赛门铁克又被博通公司收购。目前……博通拥有PGP。

然而,GnuPG 是一个非常流行的替代方案,它采用OpenPGP 标准,并且完全免费,永久有效。这些格式是相同的。

以下是 GnuPG 对自身的描述:

GnuPG 是 OpenPGP 标准的完整免费实现,该标准由RFC4880 (也称为PGP )定义。GnuPG 允许您加密和签名数据及通信;它具有功能强大的密钥管理系统,以及适用于各种公钥目录的访问模块。GnuPG(也称为GPG )是一个命令行工具,具有易于与其他应用程序集成的特性。它还提供丰富的前端应用程序和库。此外,GnuPG 还支持 S/MIME 和安全外壳协议 (SSH)。

自 1997 年推出以来,GnuPG 一直是自由软件(这意味着它尊重您的自由)。您可以根据GNU 通用公共许可证的条款自由使用、修改和分发它。

如何创建 PGP 加密消息

创建 PGP 加密的消息、短信和电子邮件比您想象的要容易。GnuPG为几乎所有操作系统或发行版都提供了易于使用的客户端。

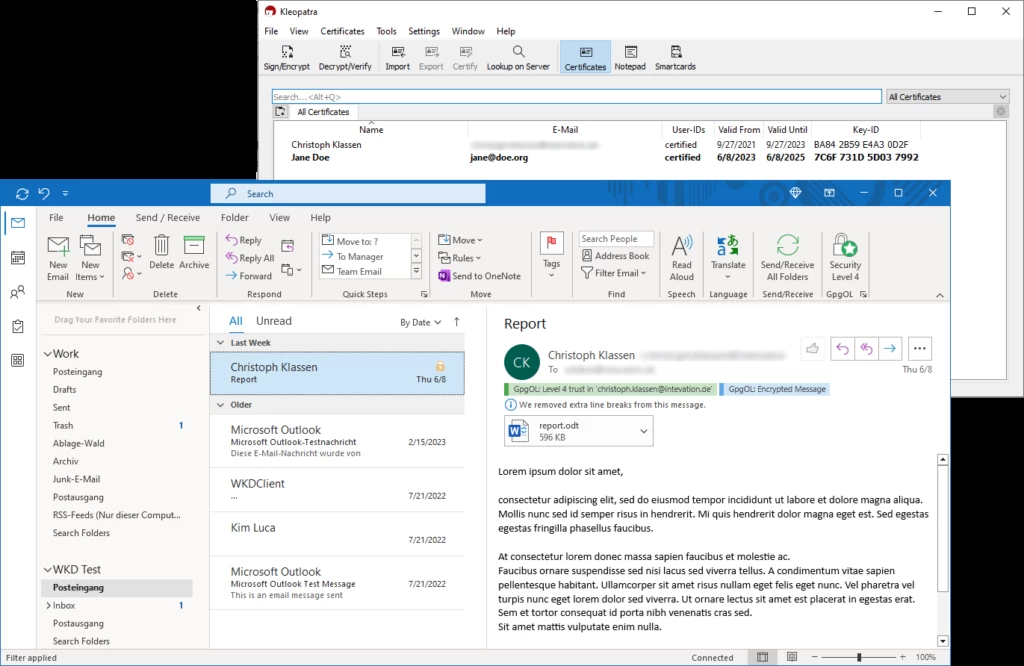

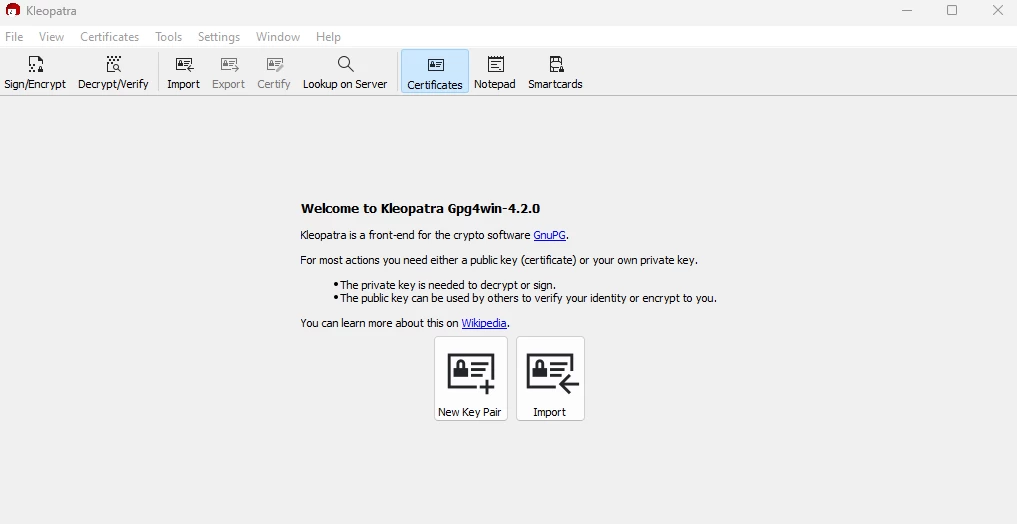

在Windows(我的主要操作系统)上,他们称之为Gpg4win :

你只需点击上面的链接下载,安装并运行即可。之后你会看到以下界面:

点击“新建密钥对”,并填写您希望与之关联的姓名和电子邮件地址。

我强烈建议您点击使用密码保护生成的密钥。生成密钥可能需要一些时间,具体取决于您的设备。

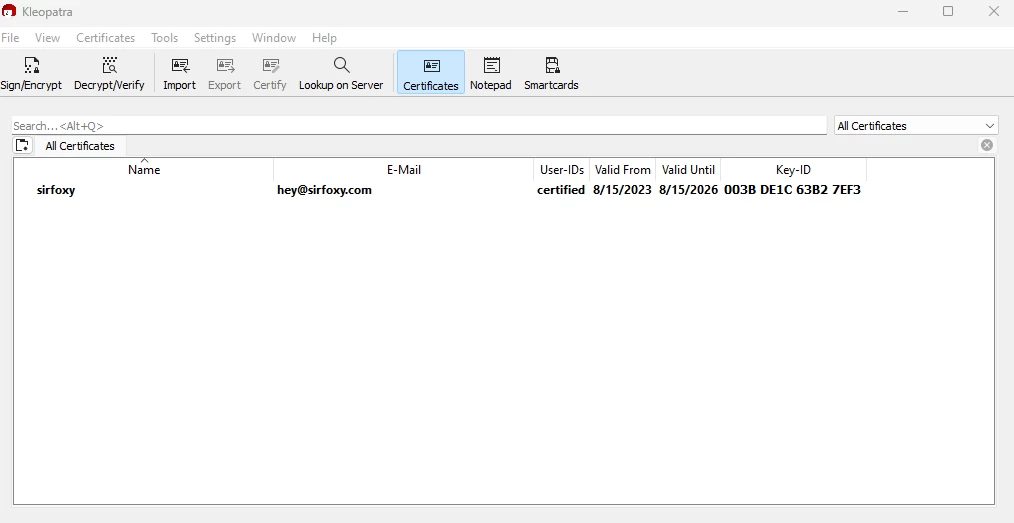

然后您将看到生成的密钥:

例如,我的公钥看起来像这样:

-----BEGIN PGP PUBLIC KEY BLOCK----- Comment: User-ID: sirfoxy <[email protected]> mDMEZNvH/hYJKwYBBAHaRw8BAQdA5YteukOJVCxoVCwExnd/QkQL3lartpS2HZnG o70PsVG0GXNpcmZveHkgPGhleUBzaXJmb3h5LmNvbT6ImQQTFgoAQRYhBFA9/Ovv 59srD6B6bgA73hxjsn7zBQJk28f+AhsDBQkFpNMSBQsJCAcCAiICBhUKCQgLAgQW AgMBAh4HAheAAAoJEAA73hxjsn7zBo8A/3zrfLrOciQV8ejsMgjsZ0eeZeUbIUNv K8Wk79VW7aX/APwNzbWRG7uRnsko74uOjMAqBf0cG8CmWCi6V+WaceKVCbg4BGTb x/4SCisGAQQBl1UBBQEBB0ADxsrbA9dIrtKliKQ4oM2AdWUTgmBEkvR7OPNHzSvy RwMBCAeIfgQYFgoAJhYhBFA9/Ovv59srD6B6bgA73hxjsn7zBQJk28f+AhsMBQkF pNMSAAoJEAA73hxjsn7zE1oA/1PBhk3ZXu0rZuND7b5c8zVddQSNOJ9fZM3vjkTQ VO4XAP9+H5WSbY9SFCIvJYqDetIZlwH7i0a985wnb3F2J9ULAA== =mggY -----END PGP PUBLIC KEY BLOCK-----现在任何人都可以使用该公钥来加密他们与我的通信。-----BEGIN PGP PUBLIC KEY BLOCK----- Comment: User-ID: sirfoxy <[email protected]> mDMEZNvH/hYJKwYBBAHaRw8BAQdA5YteukOJVCxoVCwExnd/QkQL3lartpS2HZnG o70PsVG0GXNpcmZveHkgPGhleUBzaXJmb3h5LmNvbT6ImQQTFgoAQRYhBFA9/Ovv 59srD6B6bgA73hxjsn7zBQJk28f+AhsDBQkFpNMSBQsJCAcCAiICBhUKCQgLAgQW AgMBAh4HAheAAAoJEAA73hxjsn7zBo8A/3zrfLrOciQV8ejsMgjsZ0eeZeUbIUNv K8Wk79VW7aX/APwNzbWRG7uRnsko74uOjMAqBf0cG8CmWCi6V+WaceKVCbg4BGTb x/4SCisGAQQBl1UBBQEBB0ADxsrbA9dIrtKliKQ4oM2AdWUTgmBEkvR7OPNHzSvy RwMBCAeIfgQYFgoAJhYhBFA9/Ovv59srD6B6bgA73hxjsn7zBQJk28f+AhsMBQkF pNMSAAoJEAA73hxjsn7zE1oA/1PBhk3ZXu0rZuND7b5c8zVddQSNOJ9fZM3vjkTQ VO4XAP9+H5WSbY9SFCIvJYqDetIZlwH7i0a985wnb3F2J9ULAA== =mggY -----END PGP PUBLIC KEY BLOCK-----

例如,要创建您自己的 PGP 加密对话,您只需导入该公钥,编写您的消息,然后用您的私钥对该消息进行签名(所有这些都可以通过Gpg4win或其他工具实现)。

然后,你可以通过电子邮件、社交媒体、 ZHUJIMAO.COM或其他任何平台向我发送该信息,但没有人能够理解其中的含义。

它会被完全加密,直到我用我的私钥解密为止。这是端到端加密,所以中间人只能看到乱码。

就是这么简单,而且你还可以与你喜欢的客户端进行更多集成,以自动加密你的通信。

PGP加密让您重新掌控隐私

在人们对隐私越来越持怀疑态度的时代……将隐私权重新掌握在自己手中绝非坏事。

这是你的私事,是你的隐私,与他人无关。你可能正在筹划政治竞选、讨论税务问题,或者有婚外情。又或许,你正在与某个专制国家的政治异见人士沟通。无论如何,你肯定不希望自己的私人电子邮件或机密文件被他人阅读。维护隐私权无可厚非。隐私权就像宪法一样重要。

隐私权隐含在《权利法案》中。但美国宪法制定之时,开国元勋们认为无需明确规定私人谈话的权利。那样做未免太过荒谬。两百年前,所有谈话都是私密的。如果有人在附近,你可以走到谷仓后面去谈话。未经允许,无人能够窃听。鉴于当时的科技水平,私人谈话的权利不仅在哲学意义上,而且在物理定律意义上,都是一项自然权利。

但随着信息时代的到来,尤其是电话的发明,一切都发生了改变。如今,我们的大部分对话都是通过电子方式进行的。这使得我们最私密的谈话可能在我们不知情的情况下被泄露。任何拥有无线电设备的人都可以监听手机通话。通过互联网发送的电子邮件,其安全性并不比手机通话更高。电子邮件正在迅速取代传统邮寄,成为人们的日常习惯,而不再像过去那样新鲜。

直到最近,如果政府想要侵犯普通公民的隐私,就必须耗费一定的人力物力去拦截、拆封和阅读纸质邮件。或者,他们必须监听并可能转录电话对话,至少在自动语音识别技术出现之前是如此。这种劳动密集型的监控方式在大规模应用中并不实用,只有在一些重要案件中,当人们认为值得这样做时才会进行。这就像用鱼钩和鱼线一次钓一条鱼一样。如今,电子邮件可以被例行地、自动地扫描,以查找感兴趣的关键词,而且规模庞大,不易被察觉。这就像用流网捕鱼一样。计算机算力的指数级增长也使得语音通信的监控成为可能。

或许你认为自己的电子邮件足够合法,无需加密。如果你真的是个守法公民,没什么好隐瞒的,那为什么不一直用明信片寄纸质邮件呢?为什么不接受按需的毒品检测?为什么警方搜查你的住所需要搜查令?你是不是想隐瞒什么?如果你把邮件藏在信封里,是不是就意味着你是颠覆分子、毒贩,或者是个偏执狂?守法公民真的有必要加密电子邮件吗?

如果每个人都认为守法公民应该用明信片寄信,那会怎样?如果一个特立独行的人试图用信封寄信来保护隐私,那肯定会引起怀疑。或许当局会拆开他的邮件,看看他藏了什么秘密。幸运的是,我们生活在一个并非如此的世界,因为每个人都用信封保护大部分邮件。所以,没有人会因为用信封来保护隐私而引起怀疑。人多力量大。类似地,如果每个人都习惯性地对所有电子邮件进行加密,无论邮件内容是否合理,那就太好了,这样就不会有人因为用加密来保护电子邮件隐私而引起怀疑。不妨把它看作是一种团结的表现。

1991年的参议院第266号法案是一项综合性反犯罪法案,其中暗藏着一项令人不安的条款。如果这项不具约束力的决议最终成为法律,它将强制安全通信设备制造商在其产品中植入特殊的“后门”,使政府能够读取任何人的加密信息。该决议写道:“国会认为,电子通信服务提供商和电子通信服务设备制造商应确保通信系统允许政府在法律适当授权的情况下获取语音、数据和其他通信的明文内容。”正是这项法案促使我在同年免费发布了PGP加密软件,不久之后,在公民自由主义者和行业团体的强烈抗议下,该法案最终被否决。

1994 年的《执法通信协助法案》(CALEA) 强制要求电话公司在其中心局数字交换机中安装远程窃听端口,从而创建了一种新的“指点式”窃听技术基础设施,使得联邦特工无需再亲自前往电话线并连接鳄鱼夹。现在,他们只需坐在华盛顿的总部,就能监听你的电话。当然,法律仍然要求窃听必须获得法院命令。然而,尽管技术基础设施可以持续使用数代,但法律和政策却可能在一夜之间发生变化。一旦针对监控而优化的通信基础设施根深蒂固,政治环境的转变就可能导致这种新权力的滥用。政治环境的转变可能随着新政府的选举而发生,也可能更突然地,例如联邦大楼遭到爆炸袭击。

《通信执法法案》(CALEA)通过一年后,联邦调查局披露了一项计划,要求电话公司在其基础设施中内置窃听能力,以便同时监听美国所有主要城市1%的电话通话。这将使可窃听的电话数量比以往增加一千多倍。此前,美国联邦、州和地方各级法院每年仅签发约一千份窃听令。很难想象政府如何才能雇佣足够的法官来签署足够多的窃听令,从而监听1%的电话通话,更不用说雇佣足够的联邦特工来实时监听所有这些通话了。处理如此庞大通话量的唯一可行方法是大规模应用奥威尔式的自动语音识别技术,对所有通话进行筛选,搜索感兴趣的关键词或特定说话者的声音。如果政府在前1%的样本中没有找到目标,窃听范围可以转移到另一1%的样本,直到找到目标,或者直到所有人的电话线路都被检查过,没有发现颠覆性通信为止。联邦调查局声称他们需要这种能力来为未来做准备。这项计划引发了众怒,最终在国会遭到否决。但联邦调查局竟然要求获得如此广泛的权力,这本身就暴露了他们的真实意图。

就隐私而言,技术的进步将使现状难以维持。现状是不稳定的。如果我们无所作为,新技术将赋予政府斯大林做梦都想不到的全新自动监控能力。在信息时代,捍卫隐私的唯一途径是强大的加密技术。

你无需对政府抱有不信任感才会想要使用加密技术。你的企业可能会被竞争对手、有组织犯罪集团或外国政府窃听。例如,一些外国政府承认利用信号情报攻击其他国家的公司,以使本国企业获得竞争优势。具有讽刺意味的是,美国政府在20世纪90年代对加密技术的限制反而削弱了美国企业抵御外国情报机构和有组织犯罪的能力。

政府深知密码技术注定会在与民众的权力关系中扮演至关重要的角色。1993年4月,克林顿政府公布了一项大胆的加密政策新举措,该举措自布什政府时期起就由国家安全局(NSA)着手研发。这项举措的核心是一款政府自主研发的加密设备,名为“Clipper”芯片,其中包含一种新型的NSA机密加密算法。政府试图鼓励私营企业将这种算法集成到所有安全通信产品中,例如安全电话、安全传真等等。AT&T公司就将Clipper芯片应用于其安全语音产品中。但问题在于:每个Clipper芯片在生产时都会加载一个独一无二的密钥,而政府会保留一份副本,并将其存放在第三方托管机构。不过,不必担心——政府承诺,他们只会“在法律正式授权的情况下”使用这些密钥来读取你的通信流量。当然,为了使Clipper芯片完全有效,下一步合乎逻辑的做法就是取缔其他形式的密码技术。

政府最初声称使用Clipper芯片是自愿的,不会强迫任何人使用它来替代其他类型的加密技术。但公众对Clipper芯片的反应非常强烈,远超政府的预期。计算机行业一致宣布反对使用Clipper。1994年,联邦调查局局长路易斯·弗里在一次新闻发布会上回答提问时表示,如果Clipper未能获得公众支持,并且联邦调查局的窃听行动被非政府控制的加密技术所阻断,那么他的办公室将别无选择,只能寻求立法救济。后来,在俄克拉荷马城爆炸案发生后,弗里先生在参议院司法委员会作证时表示,政府必须限制公众使用强大的加密技术(尽管当时没有人认为爆炸案的凶手使用了加密技术)。

政府过往的记录令人难以相信他们永远不会滥用公民自由。联邦调查局的“反情报计划”(COINTELPRO)针对的是反对政府政策的团体。他们监视反战运动和民权运动。他们窃听了马丁·路德·金的电话。尼克松有一份“敌人名单”。还有水门事件。最近,国会试图或已经通过了限制我们在互联网上公民自由的法律。克林顿白宫的一些官员收集了共和党公务员的联邦调查局机密档案,很可能是为了政治目的。一些过分热心的检察官为了揭露政治对手的性丑闻,不惜一切代价。在过去一个世纪里,公众对政府的不信任从未像今天这样广泛地蔓延到各个政治派别。

整个 20 世纪 90 年代,我都在思考,如果我们想要抵制政府取缔密码学的这种令人不安的趋势,我们可以采取的一个措施就是在密码学仍然合法的时候尽可能多地使用它。当强大的密码学应用普及之后,政府就更难将其定为犯罪。因此,使用 PGP 有利于维护民主。如果隐私被禁止,那么只有不法分子才能拥有隐私。

看来,PGP的部署确实奏效了,再加上多年来公众持续不断的呼吁和业界要求放松出口管制的压力,最终促成了这一结果。1999年末,克林顿政府宣布对加密技术的出口政策进行彻底改革,实际上废除了整个出口管制体系。现在,我们终于可以出口强度不受限制的强加密技术了。这是一场漫长的斗争,但我们最终取得了胜利,至少在美国的出口管制方面是如此。现在,我们必须继续努力部署强加密技术,以削弱各国政府日益加强的互联网监控所带来的影响。此外,我们仍然需要巩固在国内使用该技术的权利,即使面对联邦调查局的反对。

PGP赋予人们掌控自身隐私的能力。社会对这项功能的需求日益增长。这就是我编写它的原因。